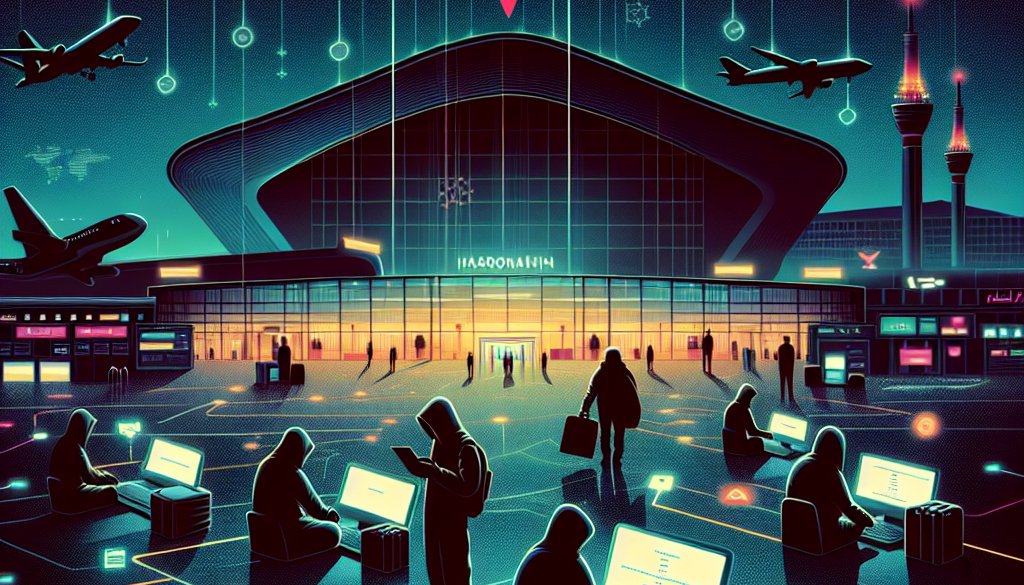

Die iranische APT-Gruppe MuddyWater hat sich seit Februar in den Netzwerken mehrerer US-Organisationen eingenistet, darunter ein Flughafen, eine Bank und Softwareunternehmen mit Präsenz in Israel.

Sicherheitsexperten von Broadcom, Symantec und Carbon Black haben aufgedeckt, dass die iranische Hackergruppe MuddyWater in die Netzwerke zahlreicher US-amerikanischer Organisationen eingedrungen ist. Die Angriffe erfassen ein breites Spektrum: Ein Flughafen, eine Bank, eine im In- und Ausland tätige Nichtregierungsorganisation sowie mehrere Softwareunternehmen mit Geschäftstätigkeiten in Israel wurden kompromittiert. Besonders bemerkenswert ist, dass MuddyWater auch ein Luft- und Raumfahrtunternehmen mit Verteidigungs- und Technologieschwerpunkt angegriffen hat.

Die cyberkriminelle Aktivität intensivierte sich in den letzten Wochen, nachdem die USA und Israel Militärschläge gegen den Iran durchführten. Die Experten warnen, dass die Präsenz der Angreifer in den betroffenen Netzwerken diese in eine potentiell gefährliche Position versetzt, um weitere Anschläge zu starten.

Beim Angriff setzte MuddyWater zwei neue Backdoors ein: Das Trojanische Pferd “Dindoor” wurde auf den Systemen der israelischen Filiale des Softwareunternehmens, der US-Bank und der kanadischen NGO installiert. Eine zweite Malware namens “Fakeset” wurde auf Systemen des US-Flughafens und einer gemeinnützigen Organisation entdeckt. Beide Programme waren mit Zertifikaten signiert, die auf Namen wie “Amy Cherne” und “Donald Gay” ausgestellt waren – Techniken, die MuddyWater bereits in früheren Kampagnen verwendet hatte.

Die iranische Gruppe, die seit mindestens 2017 aktiv ist und auch unter den Bezeichnungen Mango Sandstorm, Mercury, Seedworm und Static Kitten bekannt ist, wurde von den USA offiziell dem iranischen Geheimdienst (MOIS) zugeordnet. Die Gruppe konzentriert sich typischerweise auf Spionageeinsätze gegen Ziele im Nahen Osten. Im Vorjahr gelang es MuddyWater, sich Zugang zu Live-CCTV-Kameras in Jerusalem zu verschaffen, um Raketenangiffe zu unterstützen – ein Szenario, das als Cyber-gestützte kinetische Zielerfassung bekannt ist.

Obwohl die aufgedeckten Aktivitäten inzwischen unterbunden wurden, mahnen Sicherheitsexperten zur Vorsicht: Andere Organisationen könnten weiterhin anfällig für Kompromittierungen sein. Die bloße Tatsache, dass MuddyWater bereits vor Beginn der jüngsten Feindseligkeiten in US- und israelischen Netzwerken präsent war, unterstreicht das erhebliche Risiko für künftige Anschläge.

Quelle: SecurityWeek